哈佛 Translation Company 推薦:如何选择最佳翻译服务

OAuth 2.0是一个开放的授权框架,允许用户在不泄露密码的情况下,安全地授权第三方应用程序访问其存储在其他服务提供商上的信息。它广泛应用于现代互联网服务中,特别是在需要连接多个应用程序的场景下。OAuth 2.0于2012年正式发布,是OAuth的第二个版本,解决了用户在多种服务之间共享数据所面临的安全问题。

通常是用户,拥有对某些资源(例如个人信息、照片等)的控制权。资源所有者需要授权第三方应用程序访问这些资源,但不必直接提供密码,这提升了整体安全性。

客户端是需要访问资源的应用程序,通常是第三方应用。它通过OAuth 2.0协议获取访问令牌,从而访问资源所有者的资源。

资源服务器是存储资源的服务器,能够处理来自客户端的请求,并验证其权限。只有在验证了访问令牌的有效性后,资源服务器才会提供资源。

授权服务器负责验证用户身份并发放访问令牌(Access Token)。在OAuth 2.0中,授权服务器扮演了重要的角色,它确保只有经过授权的客户端才能获取资源。

访问令牌是客户端用来访问资源的凭证,通常是一个短期有效的字符串。它代表了客户端的授权状态,并在资源服务器上用于验证客户端的访问权限。

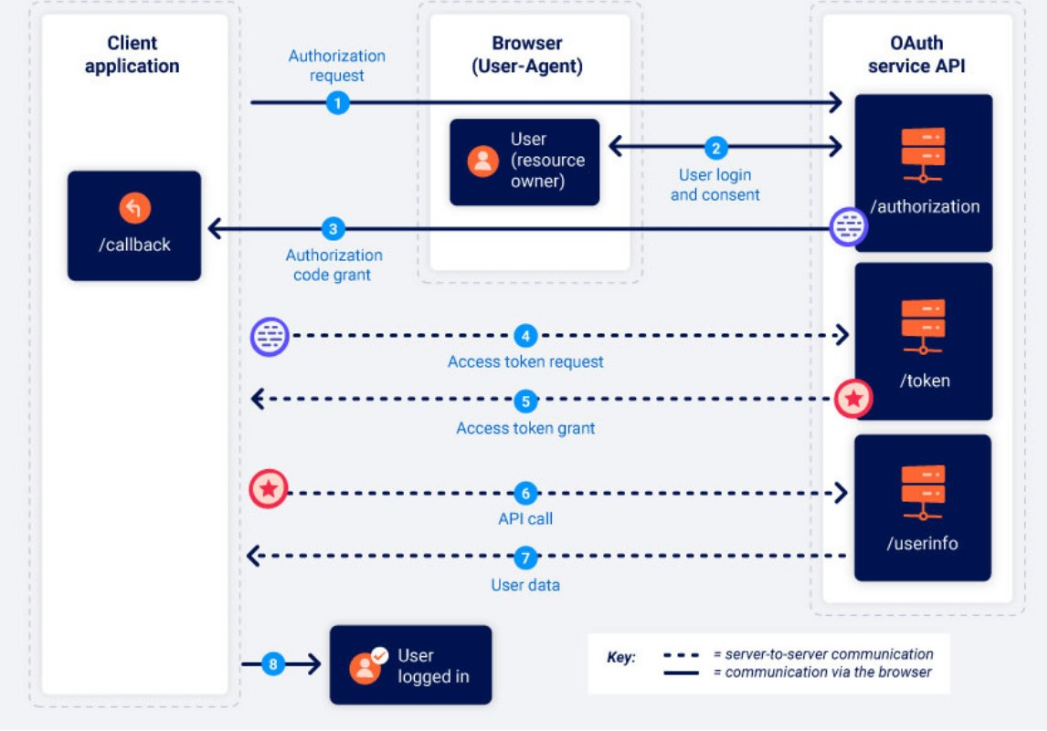

OAuth 2.0的工作流程可以分为以下几个步骤:

用户通过客户端应用发起请求,要求访问受保护的资源。客户端将用户重定向到授权服务器,并请求访问权限。

用户在授权服务器上登录,并同意授予客户端访问权限。这一步确保用户对其数据的访问是经过授权的。

一旦用户同意,授权服务器将用户重定向回客户端,并附带一个授权码。客户端需要使用此授权码来请求访问令牌。

客户端使用授权码向授权服务器请求访问令牌。此请求中包含客户端ID、客户端密钥等信息,以验证客户端的合法性。

授权服务器验证客户端身份后,发放访问令牌(和可选的刷新令牌)给客户端。此令牌用于后续的资源访问请求。

客户端使用访问令牌向资源服务器请求访问用户的资源。资源服务器验证令牌的有效性后,返回请求的资源。

授权码模式适用于服务端应用,提供更高的安全性。用户通过浏览器与授权服务器交互,获取授权码,然后客户端使用该授权码向授权服务器请求访问令牌。

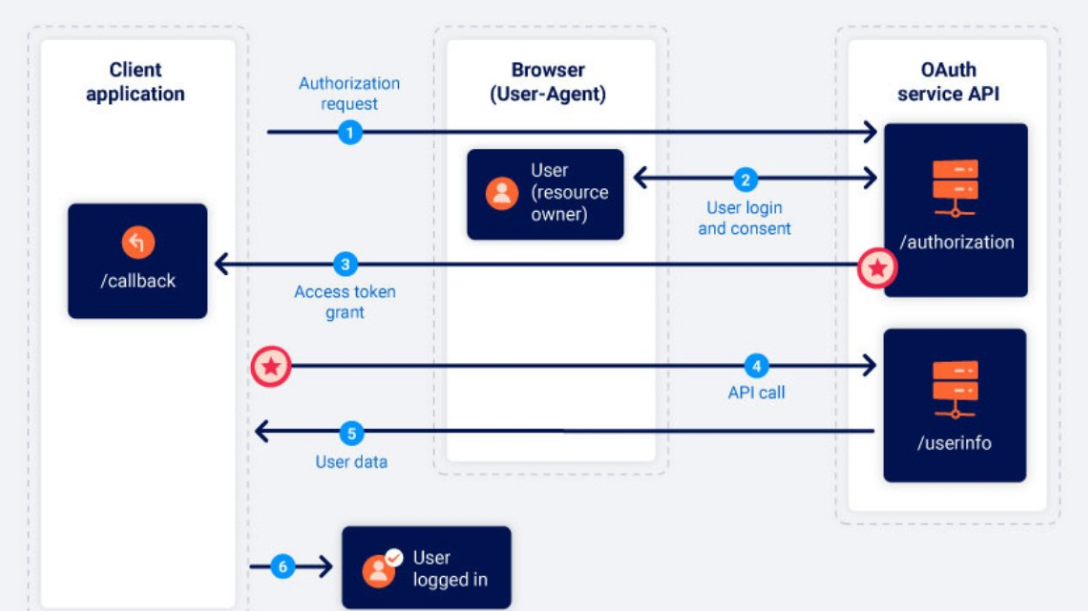

隐式模式适用于单页面应用,直接从授权服务器获取访问令牌,适合短期访问。用户同意授权后,令牌立即传递给客户端。

密码模式适用于用户信任的应用,用户直接提供用户名和密码,客户端使用这些凭据请求访问令牌。这种模式适用于可靠的第一方应用,并不建议用于第三方应用。

客户端凭证模式适用于服务之间的授权,客户端使用自身的凭证请求访问令牌。这种模式用于无需用户参与的场景,例如服务器间的通信。

用户可以使用Google、Facebook等社交账户登录其他网站或应用,而无需创建新账户。这种方式简化了注册流程,提高了用户体验。

第三方应用通过OAuth 2.0授权访问用户的云存储服务,例如Dropbox或Google Drive。这使得应用程序可以在不直接管理密码的情况下访问用户数据。

企业内部应用可以安全地访问用户的公司资源,而无须直接处理用户密码。这种场景下,OAuth 2.0帮助企业实现安全的身份验证和授权管理。

OAuth 2.0的安全性依赖于正确的配置和实施。以下是一些常见的安全考量:

确保访问令牌安全存储,避免泄露。令牌应存储在客户端的安全位置,并在不再需要时销毁。

授权服务器应验证客户端提供的回调URL,以防止重定向攻击。未授权的回调URL可能导致访问令牌泄露。

OAuth 2.0通信应始终使用HTTPS,以防止中间人攻击。确保数据在传输过程中不被窃听或篡改。

OAuth 2.0是一种强大且灵活的授权框架,满足了现代应用对安全性和用户体验的高要求。通过理解其核心概念和工作流程,开发者可以更好地实现安全的身份验证和授权机制,为用户提供更安全的服务。在实施OAuth 2.0时,务必遵循最佳实践,确保访问令牌的安全存储和处理,以防止潜在的安全漏洞。随着技术的不断发展,OAuth 2.0也在不断演进,新的扩展和标准(如OpenID Connect)相继出现,为开发者提供了更多的选择和灵活性。

问:什么是OAuth 2.0?

问:OAuth 2.0如何确保安全性?

问:授权码模式和隐式模式有何不同?

更多相关内容推荐: