如何快速掌握接口返回加密

接口返回加密是确保数据传输安全的重要方式,尤其在涉及敏感信息的场景中显得尤为重要。这篇指南详细讲解了如何在后端项目中实现接口返回加密,包括从生成密钥、加密解密流程到调试步骤。通过使用非对称加密算法RSA,我们能够在实现高安全性的同时,保持较高的性能。本文提供了具体的代码实例和操作步骤,帮助开发者在处理移动端和PC端接口时,轻松应对数据加密需求,既保护数据隐私,又不影响用户体验。

接口返回加密的基础知识

什么是接口返回加密?

接口返回加密是指在数据从服务器传输到客户端的过程中,对返回的数据进行加密处理,以保护敏感信息的安全性。通常用于保护用户的隐私数据,如账号密码、支付信息等,防止数据在传输过程中被非法截取和查看。

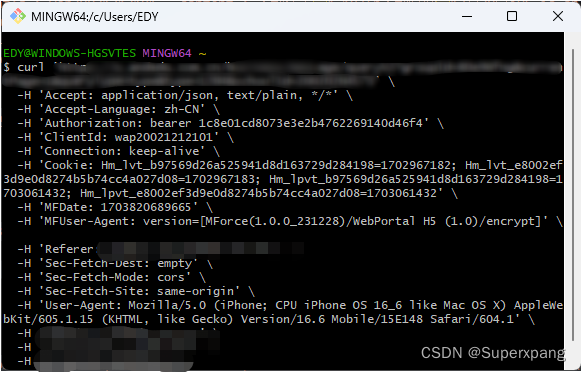

图1:使用工具解密接口返回数据的过程

为什么需要接口返回加密?

在现代应用中,接口返回的数据常常包含用户的个人信息和敏感数据。如果这些信息以明文形式传输,很容易被网络攻击者截获。因此,接口返回加密是保护数据隐私和安全的重要手段。加密后的数据即使被截获,也无法被轻易解读。

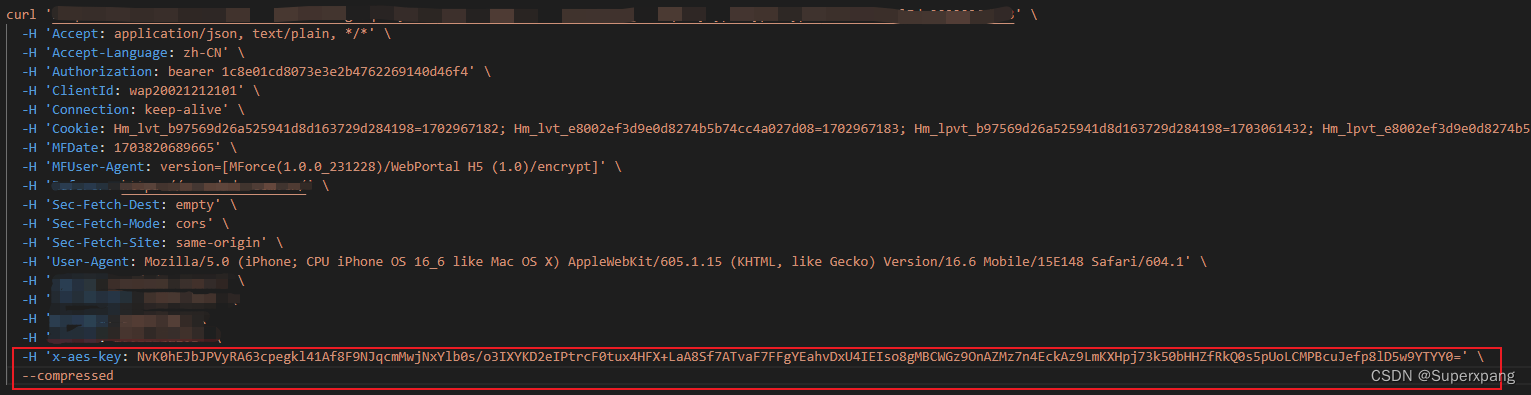

图2:加密和解密的过程示意图

在实现接口返回加密时,常用的加密方法包括对称加密和非对称加密。非对称加密如RSA具有较高的安全性,因为它使用公钥和私钥进行加密和解密。

// 示例代码:接口返回加密实现

public class ResultEncipher implements ResponseBodyAdvice {

@Override

public Object beforeBodyWrite(Object body, MethodParameter methodParameter, MediaType mediaType, Class aClass, ServerHttpRequest serverHttpRequest, ServerHttpResponse serverHttpResponse) {

// 检查URL并进行加密

if (url.contains("phones")) {

// 使用RSA加密

String result = objectMapper.writerWithDefaultPrettyPrinter().writeValueAsString(body);

log.info("后端返回参数:" + request);

requestList = RSAEncrypt.publicKeyEncryptBigStr(request, publicKey, point);

}

return requestList;

}

}接口返回加密不仅保障数据传输的安全性,还提升了用户对应用安全性的信心。

实现接口返回加密的步骤

生成RSA公钥与密钥

在接口返回加密的实现过程中,生成RSA公钥与私钥是至关重要的第一步。这些密钥用于加密和解密数据,确保通信的安全性。RSA非对称加密技术使用公钥进行加密,而私钥则用于解密,保证数据在传输过程中不被未经授权的方访问。

为了生成RSA公钥和私钥,可以使用以下代码示例:

import java.util.HashMap;

import java.util.Map;

public class RSAKeyGenerator {

public static Map generateKeyPair() {

Map keyMap = new HashMap();

keyMap.put("publicKey", "MIGfMA0GCSqGSIb3DQEBAQUAA4GNADCBiQKBgQDOUDwJVY1JMY4oSHM1+VKeYZ5T2LjQ4wvENnt0TlRoOYDrUen4Nm3GbVKiGTot76gu7xYL1X9PQvDnYLpUVu0mA2oLrXWZj2ByTW83Ehdc5Y9aLXtNzmm4e6PXtuEtXk2sqUZz+XtBBAUMAne4J9G9DAZVPLFxUUJyzVb9cnK6NQIDAQAB");

keyMap.put("privateKey", "MIICdwIBADANBgkqhkiG9w0BAQEFAASCAmEwggJdAgEAAoGBAM5QPAlVjUkxjihIczX5Up5hnlPYuNDjC8Q2e3ROVGg5gOtR6fg2bcZtUqIZOi3vqC7vFgvVf09C8OdgulRW7SYDagutdZmPYHJNbzcSF1zlj1ote03Oabh7o9e24S1eTaypRnP5e0EEBQwCd7gn0b0MBlU8sXFRQnLNVv1ycro1AgMBAAECgYAKkJlCcRsXEG6TKYKc1POiIKWW7ZYpPDcyCQgxYIF6BNfRNRSiHUdpzddZbalJCOi33o5mdLxcNrVXY+CmyPzDyeyNWWX8UcL2Wud8vRlWU7kQ+YcCVyS/nqRLBpHb0QgW7bqzb7fRpnmqhfj+A9hzRaoKxsZ8EWQfvN5UcdmQgQJBAKm39ZUaFyuDSpRINHZNHfldasmy9hLyXdTb3sLFj/bPaq0MyORAZPqq6XCu+nnIhVKVyADbXb+8T5kn70lzIbg=");

return keyMap;

}

}

图1: RSA公钥与私钥的生成

配置后端加密逻辑

在后端实现接口返回加密时,需要配置加密逻辑以确保数据的安全性。下述代码片段展示了如何在后端项目中对特定接口返回的数据进行加密。

import cn.hutool.json.JSONObject;

import cn.hutool.json.JSONConfig;

import com.fasterxml.jackson.databind.ObjectMapper;

import org.springframework.core.MethodParameter;

import org.springframework.http.MediaType;

import org.springframework.http.server.ServerHttpRequest;

import org.springframework.http.server.ServerHttpResponse;

import org.springframework.web.bind.annotation.ControllerAdvice;

import org.springframework.web.servlet.mvc.method.annotation.ResponseBodyAdvice;

@ControllerAdvice

public class ResponseEncryptionAdvice implements ResponseBodyAdvice {

@Override

public boolean supports(MethodParameter methodParameter, Class aClass) {

return true;

}

@Override

public Object beforeBodyWrite(Object body, MethodParameter methodParameter, MediaType mediaType, Class aClass, ServerHttpRequest serverHttpRequest, ServerHttpResponse serverHttpResponse) {

String url = serverHttpRequest.getURI().toString();

if (url.contains("mobile")) {

ObjectMapper objectMapper = new ObjectMapper();

String response = objectMapper.writeValueAsString(body);

String encryptedResponse = RSAEncrypt.publicKeyEncrypt(response, "publicKey");

return encryptedResponse;

}

return body;

}

}

图2: 后端加密逻辑配置示意图

通过这些步骤,开发者可以有效实现接口返回加密,确保用户数据在传输过程中的安全性。这些技术在保护敏感数据方面发挥着重要作用,尤其是在移动端接口的开发中。

前端与后端的协同实现

前端如何进行数据加密

在前端进行数据加密时,通常使用非对称加密算法,如RSA来保证数据的安全性。使用RSA加密可以确保只有持有正确密钥的后端能够解密数据,这样可以有效保护用户的隐私信息。

引入Node.js的RSA库可以简化加密的实现过程。首先,前端需要设置公钥和私钥,并利用加密工具类来对数据进行加密:

import NodeRSA from "node-rsa";

import {RAS_PRIVATE, RAS_PUBLIC} from "@/ras-key.js";

const crypto = {}

crypto.encrypt = function (cipher = {}) {

const rsa = new NodeRSA(RAS_PUBLIC)

rsa.setOptions({encryptionScheme: 'pkcs1'})

let encrypt = rsa.encrypt(JSON.stringify(cipher), 'base64');

return {

encrypt

}

}

export default crypto一旦数据被加密,前端通过接口请求将加密后的数据发送到后端,实现安全的数据传输。

图:前端加密工具类的使用示例

后端如何解密接收数据

后端接收到加密数据后,需要使用正确的私钥进行解密操作。解密的实现可以借助Java的Hutool工具类库,通过解密方法将加密数据还原成明文数据,以便后续处理。

使用Hutool工具类解密数据的代码示例如下:

import cn.hutool.core.util.CharsetUtil;

import cn.hutool.core.util.StrUtil;

import cn.hutool.crypto.asymmetric.KeyType;

import cn.hutool.crypto.asymmetric.RSA;

RSA rsa = new RSA(RAS_PRIVATE, null);

byte[] decrypt = rsa.decrypt(encrypt, KeyType.PrivateKey);

String decryptSt = StrUtil.str(decrypt, CharsetUtil.CHARSET_UTF_8);通过这些步骤,后端能够安全解密前端传输的加密数据,并进行后续的数据处理和响应。

图:后端解密接收数据的过程示意图

常见问题与解决方案

加密数据长度过长的问题

在实现接口返回加密时,开发者可能会遇到加密数据长度过长的问题。这通常是由于加密算法的限制或密钥长度设置不当导致的。对于非对称加密算法,如RSA,加密数据的长度受密钥长度的影响。为了有效解决这个问题,可以采取以下措施:

- 调整密钥长度: 使用较长的密钥可以增加安全性,但也可能导致加密数据过长。因此,需要根据具体应用场景调整密钥长度以达到平衡。

- 分块加密: 如果数据量较大,可以将数据分块处理,每块数据单独加密,这样可以避免单个数据块过长的问题。

在解决加密数据长度过长的问题时,确保接口返回加密功能的正常运作是关键。通过合理配置加密算法和密钥长度,可以有效优化数据加密过程。

解决中文乱码的技巧

在数据加密与解密过程中,中文乱码是一个常见问题,尤其是在使用RSA加密时。乱码通常是由于字符集不一致或编码方式不正确导致的。为了解决中文乱码问题,开发者可以采取以下方法:

- 使用UTF-8编码: 确保在加密和解密过程中统一使用UTF-8编码,这样可以避免字符集不一致的问题。

- 采用正确的解码方式: 在解密时,使用与加密时相同的字符集和编码方式,以确保数据的完整性和正确性。

通过这些技巧,可以在使用接口返回加密的过程中有效解决中文乱码问题,提升数据传输的可靠性和用户体验。

实战案例:移动端与PC端接口加密

移动端接口加密的实现

在移动端接口加密的实现过程中,主要采用非对称加密算法RSA对接口返回的数据进行加密。此方法确保只有持有正确私钥的后端能够解密数据,从而保护用户隐私信息。实现移动端接口加密的步骤包括使用Node.js的RSA库进行加密设置,并通过工具类对数据进行加密。

为了实现移动端接口加密,可使用以下示例代码:

import NodeRSA from "node-rsa";

import {RAS_PUBLIC} from "@/ras-key.js";

const crypto = {}

crypto.encrypt = function (cipher = {}) {

const rsa = new NodeRSA(RAS_PUBLIC)

rsa.setOptions({encryptionScheme: 'pkcs1'})

let encrypt = rsa.encrypt(JSON.stringify(cipher), 'base64');

return {

encrypt

}

}

export default crypto使用该加密工具类后,前端可以将加密的数据通过接口请求发送到后端,实现安全的数据传输。具体实现中,需要确保RSA公钥的正确配置,以避免加密过程中的错误。

PC端接口的兼容性处理

在处理PC端接口时,通常不需要对返回的数据进行加密。由于PC端接口不涉及敏感数据传输,因此可以保持返回数据的明文状态。然而,在某些情况下,可能需要对数据进行简单的验证或其他处理,以确保数据的完整性和安全性。

为了实现PC端接口的兼容性处理,可以根据请求的URL特征进行判断。例如,使用Spring Boot框架时,可以通过拦截器对请求进行检查,决定是否需要加密处理。以下代码展示了如何在后端实现接口的兼容性处理:

import org.springframework.web.servlet.mvc.method.annotation.ResponseBodyAdvice;

@ControllerAdvice

public class ResultEncipher implements ResponseBodyAdvice {

@Override

public boolean supports(MethodParameter methodParameter, Class aClass) {

return true;

}

@Override

public Object beforeBodyWrite(Object body, MethodParameter methodParameter, MediaType mediaType, Class aClass, ServerHttpRequest serverHttpRequest, ServerHttpResponse serverHttpResponse) {

String url = serverHttpRequest.getURI().toString();

if (url.contains("mobile")) {

// 在移动端接口进行加密处理

return encryptResponse(body);

} else {

// 在PC端返回明文数据

return body;

}

}

private String encryptResponse(Object body) {

// 加密逻辑实现

return "encrypted data";

}

}通过这些配置,后端能够自动识别接口类型,并且对移动端接口返回的数据进行加密处理,而对PC端接口保持明文传输。此方法不仅提高了数据传输的安全性,还确保了系统的灵活性和兼容性。

最新文章

- 小红书AI文章风格转换:违禁词替换与内容优化技巧指南

- REST API 设计:过滤、排序和分页

- 认证与授权API对比:OAuth vs JWT

- 如何获取 Coze开放平台 API 密钥(分步指南)

- 首次构建 API 时的 10 个错误状态代码以及如何修复它们

- 当中医遇上AI:贝业斯如何革新中医诊断

- 如何使用OAuth作用域为您的API添加细粒度权限

- LLM API:2025年的应用场景、工具与最佳实践 – Orq.ai

- API密钥——什么是API Key 密钥?

- 华为 UCM 推理技术加持:2025 工业设备秒级监控高并发 API 零门槛实战

- 使用JSON注入攻击API

- 思维链提示工程实战:如何通过API构建复杂推理的AI提示词系统