使用PHP创建Laravel实例

针对Laravel框架的实际应用,内容深入探讨了如何通过具体实例掌握其核心功能。从基础配置到高级特性,提供了多个实用代码片段,帮助开发者快速上手并解决常见问题。无论是路由设置、模型操作还是中间件使用,确保读者能够轻松理解并应用到项目中。同时,结合实际场景的分析,进一步展示了Laravel在Web开发中的灵活性与高效性,适合初学者和有经验的开发者参考。

## 什么是 Laravel

### Laravel 简介

Laravel 是一个流行的 PHP Web 框架,旨在使 Web 开发更加轻松和高效。它提供了丰富的功能,包括 MVC 架构、数据库迁移、ORM(Eloquent)、模板引擎(Blade)等。

### Laravel 的特点

Laravel 的独特之处在于其简洁优雅的语法和强大的工具生态系统,使开发者能够专注于业务逻辑而非繁琐的编程任务。例如,Laravel 的路由系统和中间件机制能够帮助开发者轻松管理应用程序的请求和响应。

### Laravel 的用途

Laravel 可以用于开发各种类型的 Web 应用程序,从简单的个人博客到复杂的企业级应用程序。其丰富的功能和社区支持使其成为许多开发者的首选框架。

## 环境安装

### 安装 Composer

Composer 是 PHP 的依赖管理工具,用于安装 Laravel。可以访问 [https://getcomposer.org/download/](https://getcomposer.org/download/) 获取 Composer 的安装指南。

### 安装 PHP 环境

确保你的开发环境中 PHP 版本不低于 5.4(推荐使用 PHP 7.3+),并安装必要的扩展如 Mcrypt、OpenSSL、Mbstring 和 Tokenizer 等。

### 安装 Laravel

打开命令行工具,运行以下命令来安装 Laravel:

“`

composer create-project –prefer-dist laravel/laravel blog

“`

这会在当前目录下创建一个名为 `blog` 的新 Laravel 项目。

## PHP 创建 Laravel 代码示例

### 创建路由

首先,打开 `routes/web.php` 文件,添加一个新的路由作为示例:

“`

Route::get(‘/’, function () {

return ‘欢迎来到我的Laravel博客!’;

});

“`

### 创建控制器

在命令行中输入以下命令来创建一个控制器:

“`

php artisan make:controller WelcomeController

“`

这会生成一个 `WelcomeController.php` 文件。在该文件中,添加一个方法:

“`

public function index()

{

return view(‘welcome’);

}

“`

然后,在 `routes/web.php` 中修改路由,使其指向新创建的控制器:

“`

Route::get(‘/’, ‘WelcomeController@index’);

“`

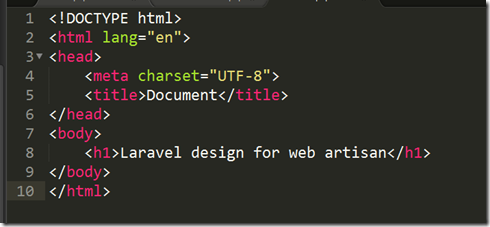

### 创建视图

在 `resources/views` 目录下创建一个名为 `welcome.blade.php` 的视图文件,写入以下内容:

“`

欢迎来到我的Laravel博客!

“`

刷新浏览器,你应该能看到带有标题的 HTML 页面。

## 总结

### Laravel 的优势

Laravel 提供了丰富的功能和工具,使 Web 开发更加高效和愉快。其简洁优雅的语法和强大的社区支持使其成为许多开发者的首选框架。

### 关键步骤回顾

本文介绍了 Laravel 的基础知识,并通过一个简单的示例演示了如何创建路由、控制器和视图。希望这能帮助你快速上手 Laravel。

### 更多资源

如果你想深入了解 Laravel,可以访问 [Laravel 官方文档](https://laravel.com/docs)。此外,社区中还有许多优秀的教程和博客可以帮助你进一步提升技能。

## FAQ

### 问:什么是 Laravel?

– 答:Laravel 是一个流行的 PHP Web 框架,旨在使 Web 开发更加轻松和高效。它提供了丰富的功能,包括 MVC 架构、数据库迁移、ORM(Eloquent)、模板引擎(Blade)等。

### 问:Laravel 的特点有哪些?

– 答:Laravel 的特点在于其简洁优雅的语法和强大的工具生态系统。它允许开发者专注于业务逻辑而非繁琐的编程任务。Laravel 的路由系统和中间件机制帮助开发者轻松管理应用程序的请求和响应。

### 问:Laravel 适合哪些类型的 Web 应用程序开发?

– 答:Laravel 可以用于开发各种类型的 Web 应用程序,从简单的个人博客到复杂的企业级应用程序。其丰富的功能和社区支持使其成为许多开发者的首选框架。

### 问:如何安装 Laravel?

– 答:安装 Laravel 需要首先安装 Composer,这是 PHP 的依赖管理工具。然后,可以通过命令行运行 `composer create-project –prefer-dist laravel/laravel blog` 来安装 Laravel,这会在当前目录下创建一个名为 `blog` 的新 Laravel 项目。

### 问:如何创建一个简单的 Laravel 例子?

– 答:要创建一个简单的 Laravel 例子,首先在 `routes/web.php` 文件中添加路由,如 `Route::get(‘/’, function () { return ‘欢迎来到我的Laravel博客!’; });`。然后,创建控制器并在其中定义方法,最后在 `resources/views` 目录创建视图文件,如 `welcome.blade.php`,以显示欢迎信息。