如何保护自己免受社会工程攻击:5 个基本步骤

人类本质上是社会动物,通过有意义的人际关系培养积极的情感幸福感。然而,这种有益的特质很容易被社会工程学的骗局所滥用。这是一种自人类早期以来就一直在进行的骗局——但今天,随着社交互动超越了线上的物理界限,社会工程学欺诈的危害被大大放大。

由于互联网的广泛普及,社会工程攻击可以轻而易举地迅速蔓延。

虽然这些攻击主要针对个人,但也会伤害到他们的朋友、同事和雇主。IBM估计,2023 年,由社会工程学引发的数据泄露平均给组织造成超过 450 万美元的损失。

幸运的是,网络安全团队成员和 IT 经理可以采取切实可行的措施,防止社会工程攻击的风险造成灾难性后果。让我们揭开社会工程的邪恶面纱,并发现在您的组织中应对它的五种策略。

什么是社会工程学?为什么在 2024 年你需要关心它?

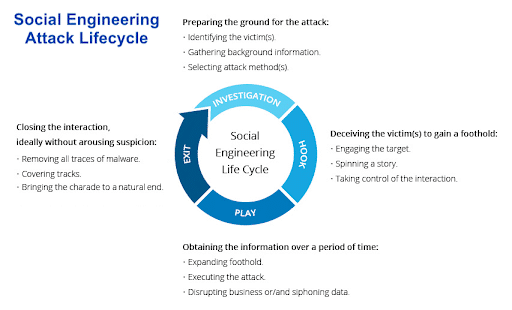

社会工程学是一种蓄意的恶意手段,旨在欺骗人们执行危害其安全的特定操作。这些手段依赖于通过各种技术操纵一个人的社交行为。犯罪分子发起社会工程学攻击是为了利用一个人的社会地位,例如财务和个人身份信息,或获取与其专业权威相关的敏感数据,例如用户名、密码和工作场所机密。

社会工程师利用人类心理的不同方面,如情绪、认知偏见和动机,将受害者引入陷阱。他们采用说服和胁迫手段来引起目标个体的反应。

几个世纪以来,“骗子”一直利用社会工程学技巧来操纵和欺骗。然而,直到计算机和互联网诞生后,这种古老的艺术形式才声名狼藉,并迅速成为网络安全威胁的关键。

随着我们步入 2024 年人工智能时代,风险也急剧上升。由于人工智能能够根据人们普遍认可的属性(如面部和声音)复制个体,因此社交工程已成为一种更加可怕的威胁。

社会工程攻击有哪些类型?

根据攻击者选择的诱捕受害者的方法,社会工程攻击可大致分为以下五种:

网络钓鱼

网络钓鱼是最常见的社会工程攻击,攻击者会精心制作并发送欺骗性信息。通过冒充银行等值得信赖的实体,他们索要敏感信息,例如信用卡详细信息。这些欺诈性信息通过电子邮件、短信或语音电话传播,因此网络钓鱼类型可分为以下几种:电子邮件网络钓鱼、短信网络钓鱼和语音网络钓鱼。

借口

借口攻击依靠攻击者精心编造的故事来欺骗受害者。在这些情况下,攻击者会假设某人有权威或有可信理由进行询问,从而使他们对敏感信息的请求看起来合法。这种方法比网络钓鱼更复杂,需要进行详细的设置,社会工程师的目的是说服受害者相信他们的真实性,从而迫使他们泄露机密信息。

捕鲸

鲸钓攻击是一种针对性极强的网络钓鱼形式,主要针对有权势的人,例如首席执行官或富人。鲸钓攻击总是针对目标个人,通常会使用他们的头衔、职位和电话号码,这些信息很容易通过从网站、社交媒体或媒体抓取网页信息获得。

诱饵

诱饵攻击以无法抗拒的诱惑(“诱饵”)引诱受害者。这些骗局以豪华礼品或丰厚财务回报为幌子,迫使受害人采取行动。

这些具有说服力的邮件会以领取这些优惠为幌子,敦促受害者采取特定行动,例如填写在线表格并提供个人信息或点击链接。然而,这些步骤其实是陷阱,目的是收集敏感信息以实施欺诈或分发恶意软件。

交换条件

在这种社会工程攻击中,犯罪分子会向受害者提供一些东西来换取信息或访问权限,例如虚假的技术支持或内部信息。例如,攻击者可能会打电话给受害者并假装是其 IT 部门的人员。然后攻击者可能会提出帮助受害者修复计算机问题,但要做到这一点,他们需要受害者的用户名和密码。一旦攻击者获得所需的信息,他们就可以执行恶意操作。

社会工程学的警告信号是什么?

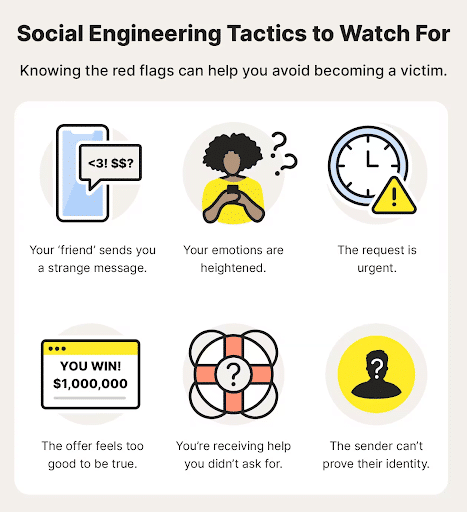

社会工程学是一种普遍存在的威胁,但有几个警告信号需要注意:

- 紧迫感——社交工程师经常营造紧迫感,迫使目标迅速采取行动。钓鱼电子邮件可能会声称,除非您立即验证您的信息,否则您的帐户将被关闭。

- 不切实际的提议——警惕那些承诺好得令人难以置信的事情的电子邮件或短信,例如中了您从未参加过的彩票。

- 可疑的沟通方式——社交工程师可能缺乏沟通技巧。电子邮件或短信中出现拼写错误、通用问候语或非个人语言可能是危险信号。

- 欺骗性域名 –攻击者可能会尝试使用与合法网站非常相似的网站地址来欺骗您,从而导致您进入虚假网站。请谨慎对待 URL 中的小拼写错误。

保护自己免受社会工程攻击的五个基本步骤

以下五个关键步骤可帮助您的组织创建抵御社会工程攻击的弹性框架:

1. 实施明确的政策和协议

制定全面的网络安全政策和协议来应对社会工程策略。这些政策应涵盖:

- 检测和响应攻击的协议

- 员工、网络安全和 IT 团队的责任和义务

- 确定这些政策在组织内部和外部的适用性,例如对于合作伙伴和供应商。

- 为员工创建用户友好的系统来报告可疑活动。培训他们识别危险信号并授权他们提交带有相关证据的事件报告。

2. 开展网络安全意识培训

制定安全意识培训计划,帮助员工识别和应对社会工程攻击。确保您的培训计划定期更新真实案例和最佳实践,以保持员工的警惕性。

3. 加强技术防御

由于社会工程攻击依赖于电子邮件、短信和电话等常见的通信渠道,因此您的组织需要围绕这些渠道构建一系列安全层,例如:

- 使用垃圾邮件过滤器过滤看似网络钓鱼或包含欺骗性 URL 的电子邮件和消息。

- 持续对网络流量、文件活动和端点进行安全监控,以发现可疑迹象。这可能包括可疑登录、安装恶意软件的尝试或未经授权的访问尝试后外发电子邮件数量突然激增。

- 部署多因素身份验证 (MFA)来保护对包含敏感数据的计算机的访问。

- 经常更新通信软件以查找并堵塞社会工程师可能试图利用的任何漏洞。

4. 定期进行模拟社会工程攻击

模拟社会工程攻击提供了一种评估员工对这些策略的意识、敏感性和反应的方法。组织应通过引入惊喜元素来进行这些演习,这将有助于发现需要改进的地方并加强员工培训。它们也应该作为定期安全意识培训的一部分进行。

5. 完善应对程序

发生社会工程事件后,分析发生了什么并更新您的响应协议以解决任何弱点。这种持续改进可确保您的团队从每次事件中吸取教训并调整您的组织防御措施。

文章来源:How Can You Protect Yourself From Social Engineering: 5 Essential Steps