密码学和网络安全:快速而简短的指南

网络安全专业人士中有一个古老的笑话,真正保护数据的唯一方法是将其保存在没有电源或互联网连接的机器上……哦,把它放在一个密封的山洞里。即便如此,它也不是 100% 安全的。在当今世界,一个非常安全的假设是,我们的数据都没有真正安全。去年,以色列内盖夫大学的研究人员证明,他们甚至可以利用SATA电缆的无线电信号来窃取数据,甚至可以从气隙计算机中泄露数据。

确保信息安全的唯一合乎逻辑的方法是对其进行加密。密码学是保护通信的实践和研究,以便只有消息的预期目标才能理解它。密码学的研究并不新鲜——最早的加密形式之一被称为凯撒密码,因为凯撒大帝用它来进行他的机密通信。

加密网络流量是如此普遍,以至于大多数人甚至没有意识到它经常用于加密 Web 服务器与以安全套接字层 (SSL) 和传输层安全性 (TLS) 协议形式连接到它们的客户端之间的通信。在本文中,我们将解释网络安全和密码学、一些基本类型的密码学、它们的好处以及它们的用例。

什么是网络安全?

网络安全通常是指为保护组织的计算机网络和信息而采取的所有措施。挑战在于保持网络上的数据对任何需要它的人都可以访问,同时保持其安全性不被窥探。

有大量旨在保护计算机网络的协议、设备和技术。当今的网络架构非常复杂,它面临着不断变化的威胁环境和攻击者,他们不断寻找并试图利用任何数量的漏洞,包括设备、数据、应用程序和人员。因此,如今正在使用许多网络安全管理系统和程序,以解决监管问题以及特定的威胁和漏洞利用。

什么是密码学,它与网络安全有何关系?

加密技术通过使敏感信息在没有正确密钥的情况下无法理解,从而防止未经授权访问静态或传输中的敏感信息。它使用加密来保护通过网络传输的数据传输,保证只有拥有授权密钥的人才能访问加密数据。任何加密系统都涉及算法(密码学中有很多数学知识)和密钥。诀窍在于,即使除了密钥之外的所有内容都是公共知识,系统也应该是安全的。您可以根据结构、已实施的安全措施和总体治理来定义组织的加密要求。

就像电网一样,计算机网络无处不在,并不难攻入——可以把它想象成与电网建立盗版连接,只是坏人不是在偷电,而是在偷数据。一旦连接到网络,您就可以访问在该网络上传输的所有包裹。

IBM 在 1960 年代后期通过其“路西法”方法开始了加密工作,该方法后来被美国国家标准局标准化为第一个数据加密标准 (DES)。随着互联网重要性的增加,世界需要使用各种加密技术进行更多更好的加密。

什么是 3 种类型的密码学?

尽管使用了许多不同类型的加密算法,但它们都可以分为三组:

1. 对称密码学

发送方和接收方都使用相同的密钥来加密和解密消息。对称加密的一个常见用途是确保硬盘驱动器的安全 – 通常是同一用户在硬盘驱动器中写入和读取,因此与任何人共享密钥都没有问题。

2. 非对称密码学

非对称也称为公钥加密,是指参与转换的每个人都有两个密钥:一个是公钥,一个是私钥。公钥可以与世界共享,而私钥应该保持秘密。这两个密钥是链接的,因此由公钥加密的消息可以使用私钥解密。

使用此系统,只有消息的预期目标(具有正确私钥的目标)才能解密使用其公钥加密的消息。只要公钥连接到正确的身份,系统就会运行。为确保连接正常工作,您可以使用第三方系统,例如 PKI(公钥基础结构)和称为 CA(证书颁发机构)的受信任源。

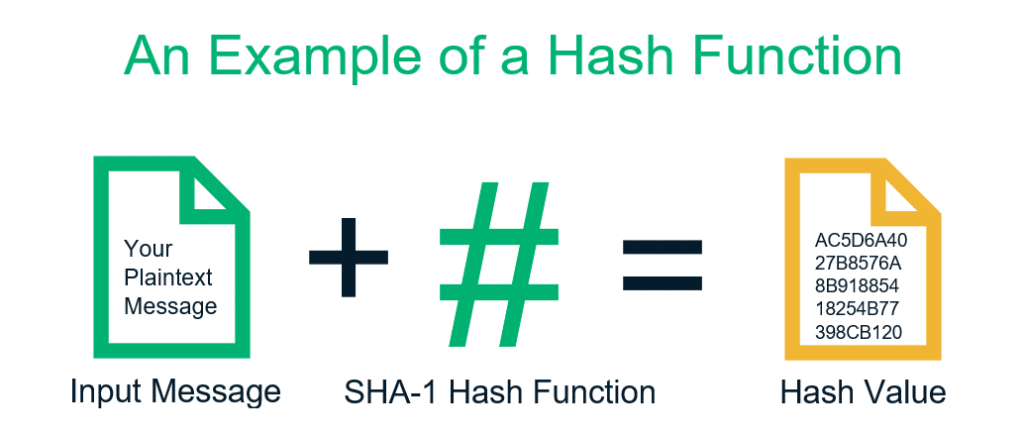

3. 哈希函数

您可以使用单向函数(又名哈希函数)将任何长度或类型的消息转换为固定长度的加密文本。该过程是单向的 – 无法逆转加密并取回原始消息。

哈希函数很有用,因为生成的哈希对于每个加密信息块都是唯一的。这意味着哈希值可用于验证原始信息块的完整性——如果该信息的任何变化,通过相同的哈希函数运行它将导致不同的哈希值。

系统有用的一个简单示例是保存密码的哈希值而不是实际密码。这样,即使您遭受违规行为,黑客也会发现所有无用的哈希值。当用户使用他们的密码登录时,您可以通过哈希函数运行它,并将结果与存档的结果进行比较。匹配意味着它是正确的密码。

密码学有什么好处?

- 安全通信:加密使我们能够通过互联网传输私人信息、银行详细信息、密码和其他敏感信息。除了安全套接字层 (SSL) 和传输层安全 (TLS) 协议(几乎无处不在)外,安全网站还使用 HTTPS 协议来帮助保护通信并防止 DNS 欺骗攻击。

- 防止攻击:您可以防御网络攻击,例如重放和中间人攻击。保持信息的私密性还有助于保护您的企业免受身份盗用或公开的私人信息的扩散。

- 访问控制:加密技术保证只有具有适当权限的各方才能访问资源.

- 法律合规性:它帮助企业遵守多项法律要求,例如数据保护和隐私法规。

密码学有哪些用例?

以下是在规划全面的网络安全解决方案时应考虑的一些不太常见的用途。

BYOD 设备加密

大多数工作场所为员工提供免费 WiFi,他们定期携带自己的手机和电脑访问公司网络。由于远程工作仍然是一种普遍的做法,大多数工作场所应考虑将 BYOD(自带设备)加密添加到其网络安全实施中。

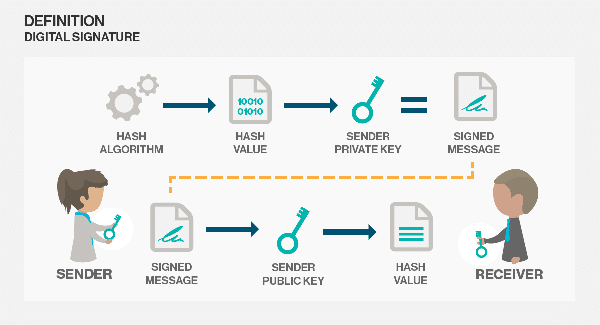

数字签名

您可以使用公钥加密和哈希函数的组合,将数字签名添加到网络上创建或共享的几乎任何数据中。这是一种为敏感信息添加完整性和身份验证的出色技术。

作为标识符的通行密钥

使用密钥允许个人通过在外部设备上批准登录来访问帐户,而无需密码。由于用户密码列表本质上是不安全的,因此转向不同的方法来证明您是谁以及您可以访问的内容似乎是加密技术的发展方向。苹果、谷歌和Microsoft只是一些科技公司,他们试图鼓励更多用户使用密码密钥。

未来是量子的

相当多的加密算法以“牢不可破”或“不可能进行逆向工程”而闻名,但只有考虑到当前的技术,这才是正确的。一旦建成并稳定,量子计算机将超越我们今天所能做的任何事情,即使在超级计算机上也是如此,这意味着它几乎可以破解我们拥有的任何加密技术。量子不仅仅是一个理论问题——世界各地的政府和机构都担心这种技术会对我们网络的私人和敏感信息流产生什么影响。去年,NIST发布了第一组加密工具,旨在抵御未来量子计算机的攻击。

文章来源:Cryptography and network security: The quick and short guide